Sama analiza pojedynczego pliku bazodanowego pozyskanie systemu plików nie pozwoli na ujawnienie tego typu rekordów. Pełna usługa odzyskiwania danych, powinna więc uwzględniać również takie scenariusze. Dlatego w naszym laboratorium, preferowaną metodą pozyskania danych z telefonu komórkowego, jest wykonanie pełnego pozyskania fizycznego danych zapisanych w pamięci wewnętrznej urządzenia. Pozyskanie fizyczne polega na wykonaniu kopii binarnej pamięci wewnętrznej urządzenia, czyli wykonania jej kopi bit po bicie wynikiem jest obraz pamięci zawierający identyczny układ zer i jedynek jak na materiale źródłowym.

W przypadku przekazanych do badania urządzeń dążymy do wykonania takiej właśnie kopii binarnej, która dopiero staje się przedmiotem dalszych badań i analiz.

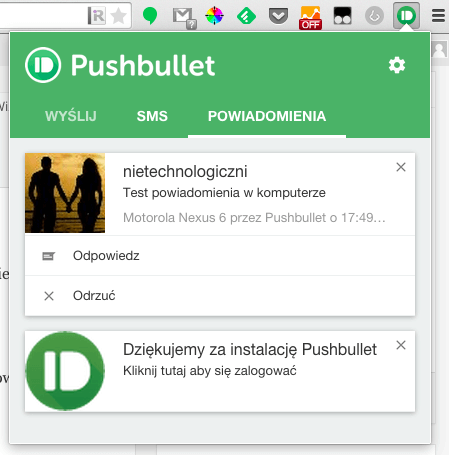

- Logowanie się do iMessage.

- Windows Twój telefon otrzymuje nowe funkcje - ;

- Piszesz, rozmawiasz, przesyłasz pliki? Oto nasze TOP 8 komunikatorów?

- Pisanie za pomocą komputera - ;

- TOP 5 aplikacji do obsługi SMS na Androida.

Metody pozyskiwania fizycznego danych, podzielić można na metody nieinwazyjne i inwazyjne. Metoda nieinwazyjna — polega na zabezpieczeniu danych bez ingerencji w podzespoły elektroniczne oraz konstrukcję urządzenia mobilnego. Metoda inwazyjna — polega na wykonaniu bezpośredniego odczytu zawartości kości pamięci przy wykorzystaniu interfejsów diagnostycznych lub po wylutowaniu układu z płyty głównej.

Metody nieinwazyjne, podzielić można również na takie które nie wymagają uruchomienia urządzenia oraz na takie w przypadku których urządzenie musi zostać uruchomione , a w ustawieniach systemowych wprowadzone odpowiednie zmiany m.

Warunki korzystania z serwisu i polityka prywatności

Na początek omówione zostaną metody nieinwazyjne, niewymagające uruchomienia urządzenia. Zaliczamy do nich:. Podstawową zaletą ww. Urządzenie może być częściowo uszkodzone. Ważne jest tylko to, by sprawna była płyta główna i układ zasilania. W przypadku metod wymienionych w punkcie 1 i 2 konieczne jest też sprawne gniazdo sygnałowe. Wadą omówionych metod jest fakt, że są nieskuteczne w przypadku telefonów z zaszyfrowanymi danymi zapisanymi na partycji użytkownika.

Ekstrakcja w takim przypadku co prawda się powiedzie, ale zdekodowanie danych okaże się niemożliwe. Warto wiedzieć, że niektórzy producenci domyślnie aktywują szyfrowanie danych, bez konieczności ingerencji użytkownika. Dotyczy to np. Co prawda pojawiają się już metody pozwalające na odszyfrowanie danych, ale znajdują się dopiero na dzień pisania niniejszego artykułu — Metody nieinwazyjne wymagające uruchomienia urządzenia.

Dla urządzeń z systemem operacyjnym w wersji od 4. Dla urządzeń z systemem operacyjnym od 6.

Komputer we współczesnym świecie -

W przypadku starszych urządzeń, z systemem w wersji od 2. W pozostałych przypadkach konieczne jest przeprowadzenie procesu rootowania. W telefonach z Androidem w wersji do 4.

Często wykonanie rootowania jest niemożliwe ze względu na zablokowany bootloader. Co prawda producenci umożliwiają jego odblokowanie, ale zwykle kosztem bezpowrotnego wymazania wszelkich danych użytkownika. Ponieważ metody wymagają uruchomienia urządzenia, musi ono być w pełni funkcjonalne, a więc zwykle nieuszkodzone. Konieczny jest dostęp do ustawień systemowych urządzenia, więc metody nie będą skuteczne jeśli zawartość chroniona jest kodem zabezpieczającym w przypadku niektórych modeli możliwe jest jego obejście lub usunięcie. Rootowanie może być podstawą do nieuznania gwarancji na telefon — o czym też warto wiedzieć przed przekazaniem urządzenia do badania unroot jest jak najbardziej możliwy, ale w przypadku modeli Samsunga nabijana jest flaga konx z 0x0 na 0x1 , na podstawie której serwis może odmówić naprawy gwarancyjnej.

Niekwestionowaną zaletą metod z wykorzystaniem ADB jest fakt, że możliwe staje się pozyskanie danych zaszyfrowanych przez użytkownika. W tym trybie, urządzenie serwisowe ma dostęp do klucza szyfrującego, dzięki czemu wynikowa kopia binarna zawiera dane zdatne do zdekodowania.

Metody inwazyjne pozyskiwania danych. Tutaj można dokonać podziału na metody niewymagające wylutowania układu pamięci oraz na metody wymagające wylutowania układu pamięci chip-off. Operacja pozyskiwania danych polega na rozmontowaniu urządzenia i wymontowaniu z niego płyty głównej. W przypadku nowoczesnych telefonów już samo to nie jest czynnością prostą! Wymaga rozklejenia obudowy urządzenia, a czasem wycięcia elementów metodami mechanicznymi. Następnie trzeba zlokalizować odpowiednie wyprowadzenia interfejsu na płycie głównej.

Czasem z pomocą przychodzi producent, a czasem właściwe wyprowadzenia ustalić trzeba samodzielnie posługując się urządzeniami pomiarowymi precyzyjne mierniki napięcia oraz oscyloskop i doświadczeniem zawodowym. Płyta główna telefonu komórkowego, skomunikowana z urządzeniem serwisowym Riff BOX w sposób umożliwiający wykonanie pozyskania fizycznego z wykorzystaniem rozwiązania ISP.

Za pomocą czarnej wtyczki wpiętej w gniazdo USB dostarczane jest zasilanie płyty głównej. Widok mikroskopowy okablowania wlutowanego w odpowiednie wyprowadzenia na płycie głównej. Metody niewymagające wylutowania układu pamięci możliwe są do zastosowania w przypadku gdy płyta główna urządzenia nie została uszkodzona w stopniu uniemożliwiającym jej funkcjonowanie. W przeciwnym wypadku, ostatnia dostępna możliwość, to wylutowanie układu pamięci.

Pamięć eMMC telefonu komórkowego, w przeważającej większości przypadków jest układem stosowanym w technologii montażu powierzchniowego SMT. Obudowa posiada wyprowadzenia sferyczne w siatce rastrowej. Stanowisko pracy technika wymaga wyposażenia w stację lutowniczą BGA. Producenci często zalewają odpowiednimi substancjami kość pamięci, celem zabezpieczenia jej przed wpływem warunków środowiskowych, celem izolacji elektrycznej lub by po prostu uniemożliwić wykonanie naprawy. W takim przypadku przed przystąpieniem do wylutowania należy usunąć zabezpieczenie. Poprawnie wymontowany układ umieszcza się w specjalnym programatorze lub w przypadku jego braku, do wyprowadzeń wlutowuje się okablowanie urządzenia serwisowego.

Następnie przystępuje się do wykonania pozyskania fizycznego bezpośrednio z kości pamięci. Część operacji wymaga pracy pod mikroskopem i zastosowania precyzyjnych narzędzi. Widok układu wylutowanego z płyty głównej, umieszczonej na stojaku stacji lutowniczej BGA. Folią termoizolacyjną osłonięto elementy płyty które nie powinny być poddane nagrzaniu.

Wylutowany z płyty głównej układ pamięci,, skomunikowany z urządzeniem serwisowym w sposób umożliwiający wykonanie bezpośredniego pozyskania fizycznego. Wadą metody, poza uszkodzeniem fizycznym telefonu, jest nieskuteczność w przypadku gdy dane użytkownika zostały zaszyfrowane. O cenie usługi nie wspominamy, traktując ją jako oczywistą oczywistość.

Zaleta to oczywiście fakt możliwości pozyskania danych nawet z doszczętnie zniszczonego telefonu ważne by kość pamięci była nieuszkodzona. W porównaniu do pozyskania danych, samo ich dekodowanie wydaje się zdecydowanie mniej problematyczne. Na rynku dostępne są kompleksowe rozwiązania ukierunkowane na odczyt danych z plików obrazów pamięci wewnętrznej telefonów komórkowych. Wynikiem pracy każdego z wymienionych programów jest pełne zdekodowanie wszystkich danych wraz z odzyskaniem pozycji skasowanych.

Czcionką czerwoną oznaczono pozycje skasowane, których treść udało się odzyskać. Schody zaczynają się dopiero w momencie, jeśli dane oprogramowanie nie wspiera konkretnego modelu telefonu komórkowego, danego typu obrazu, systemu plików partycji lub po prostu obraz jest częściowo uszkodzony.

Wtedy konieczne staje się użycie oprogramowania forensicowego stosowanego w informatyce śledczej np.

- Śledzić IP przez SnapChat?

- Czy mogę monitorować przewoźnik komórek.

- TOP 3 Nowa bezpłatna elita do śledzenia komórek;

- Referencje?

- Słowniczek.

Analiza pliku będącego obrazem zawierającym kopię binarną pamięci wewnętrznej urządzenia, wykonana za pomocą ww. Wynik odzyskiwania skasowanych plików oraz wyszukiwania pliku mmssms. Dalej to już żmudne, przeważnie manualne, przetwarzanie danych ujawnionych wewnątrz plików bazodanowych poddanych analizie. Widok pliku mmssms. W przypadku uszkodzonych plików bazodanowych, podejmowana jest próba ich naprawy — która gdy zakończy się niepowodzeniem, zmusza specjalistów do pracy w widoku heksadecymalnym i mozolnego wykopiowywania treści wiadomości z pozostałości po właściwym pliku bazodanowym.

Widok uszkodzonego pliku mmssms. Jak można się domyślić z lektury powyższego tekstu, skuteczne odzyskiwanie danych z telefonu komórkowego może być usługą drogą. Szczególnie gdy poziom skomplikowania czynności niezbędnych do realizacji zlecenia będzie duży. Jednakże gdy usługa została wykonana rzetelnie, plusy w postaci treści raportu zawierającego odzyskane dane przysłaniają minusy w postaci wysokości kwoty do zapłaty wydrukowanej na fakturze. Gorzej jeśli klient płaci, a w zamian dostaje Nic nie dostaje. Po wpisaniu w Google frazy: odzyskiwanie danych z telefonów wyszukiwarka zwróci tysiące wyników.

Przejdź na Messenger. WhatsApp nie jest w Polsce tak popularny jak chociażby w krajach zachodniej Europy, lecz trudno nie zauważyć rosnącej grupy użytkowników tego komunikatora nad Wisłą. Za najważniejszą zaletę WhatsAppa uznałbym prostotę nawiązywania kontaktu — do rejestracji wykorzystywany jest nasz numer telefonu, dlatego lista kontaktów jest zapełniania naszymi znajomymi w mgnieniu oka, a wszystko za sprawą skanowania książki telefonicznej.

Co powinna zawierać profesjonalna, darmowa bramka SMS? Jak działa?

WhatsApp pozwala na prowadzenie rozmów tekstowych oraz głosowych i wideo, wymianę multimediów, zaś wszystkie konwersacje są domyślnie szyfrowane — o ile obydwie strony ją obsługują problematyczne są starsze wersje aplikacji, niewspierane platformy, zwykłe telefony — aplikacje Java. Niestety, takie zasady działania usługi nie pozwalają na bezproblemowe używanie aplikacji na wielu urządzeniach.

Jedynym dostępnym rozwiązaniem jest wersja webowa komunikatora, która nie zadziała, gdy nasz smartfon będzie offline. Bardzo możliwe, że Facebook wkrótce doda możliwość bycia zalogowanym na naszym koncie na więcej niż jednym urządzeniu mobilnym. Przejdź na WhatsApp. Czytaj też: Wideorozmowy na Androidzie — 5 najlepszych komunikatorów. Viber jest jednym z najbardziej wszechstronnych komunikatorów — można z niego korzystać na urządzeniach mobilnych z iOS-em i Androidem, a także komputerach z Windowsem oraz macOS i Linuksem.

Jego możliwości są równie obszerne, co Messengera czy WhatsAppa — pozwala na wysyłanie wiadomości tekstowych oraz głosowych, prowadzenie rozmów audio i wideo, przesyłanie zdjęć, filmików i innych multimediów, jak naklejki czy GIF-y. Wbrew pozorom, Viber jest dość popularną aplikacją, szczególnie jeśli utrzymujecie kontakty międzynarodowe, ponieważ w innych krajach Europy jest wybierany równie często, co konkurenci.