Zamierzasz kupić PlayStation 5? W najbliższych miesiącach nie będzie to proste Ograniczona dostępność i wysokie ceny Nearby Share z nową funkcją — teraz łatwo udostępnisz też aplikacje Udostępnianie w pobliżu dla Androida Serio fot. Google odkryło groźną lukę iOS Źródło 1 , 2. Marcin Karbowiak piątek, 10 stycznia Ładna i nowoczesna?

To będzie hit! Te smartfony warto kupić! TOP Wyłączamy reklamy w Xiaomi! Obie nakładki są świetne - którą wybierzesz? Najfajniejszy niedrogi OnePlus nie jest już zarezerwowany tylko dla jednego rynku gsm 4h Mają wszyscy, ma i Samsung. Suszarka z pompą ciepła o zł taniej w Neonet! Ilość sztuk limitowana! Sprawdź więcej wyników szukania ». Copyright © gsmManiaK. Nie wyrażamy zgody na kopiowanie całości lub fragmentów treści. Największa sieć blogów Nowych Technologii techManiaK. Ta strona używa cookie.

Nie trzeba mieć jednak smartfona z ekranem ponad 6 cali, by docenić inne zalety tej nakładki. Jedną z nich są ikony adaptacyjne, znane z Androida 8. Możemy w łatwy sposób zmieniać kształt ikon, a także ich wielkość. Ważnym elementem Smart Launchera jest inteligentna wyszukiwarka, która pozwala w prosty sposób i z jednego miejsca wyszukiwać kontakty, aplikacje, a także przeszukiwać zasoby internetu.

- Najlepsze launchery, które usprawnią Twój smartfon?

- Wirus w telefonie? Sprawdź jak usunąć i się zabezpieczyć!.

- Zainstaluj zdalnie oprogramowanie śledzenia telefonu komórkowego.

- Jak zabezpieczyć Androida? Oto 7 dobrych sposobów.

- Uwaga, kradną! Jak zabezpieczyć telefon i dane w jego pamięci | ;

Zainstalowane na smartfonie programy są też grupowane w wygodne kategorie i Smart Launcher w zdecydowanej większości odpowiednio przypisuje je do właściwych grup. Smart Launcher daje też możliwość korzystania z wygodnych gestów, a także wbudowanego systemu powiadomień, czego brakowało w poprzedniej wersji launchera.

Ewolucja Androida wymusiła na Google stworzenie specjalnego wzoru stylistycznego dla swoich produktów. Material Design to zestaw jednych z najlepszych wytycznych dla wyglądu oprogramowania w świecie urządzeń mobilnych.

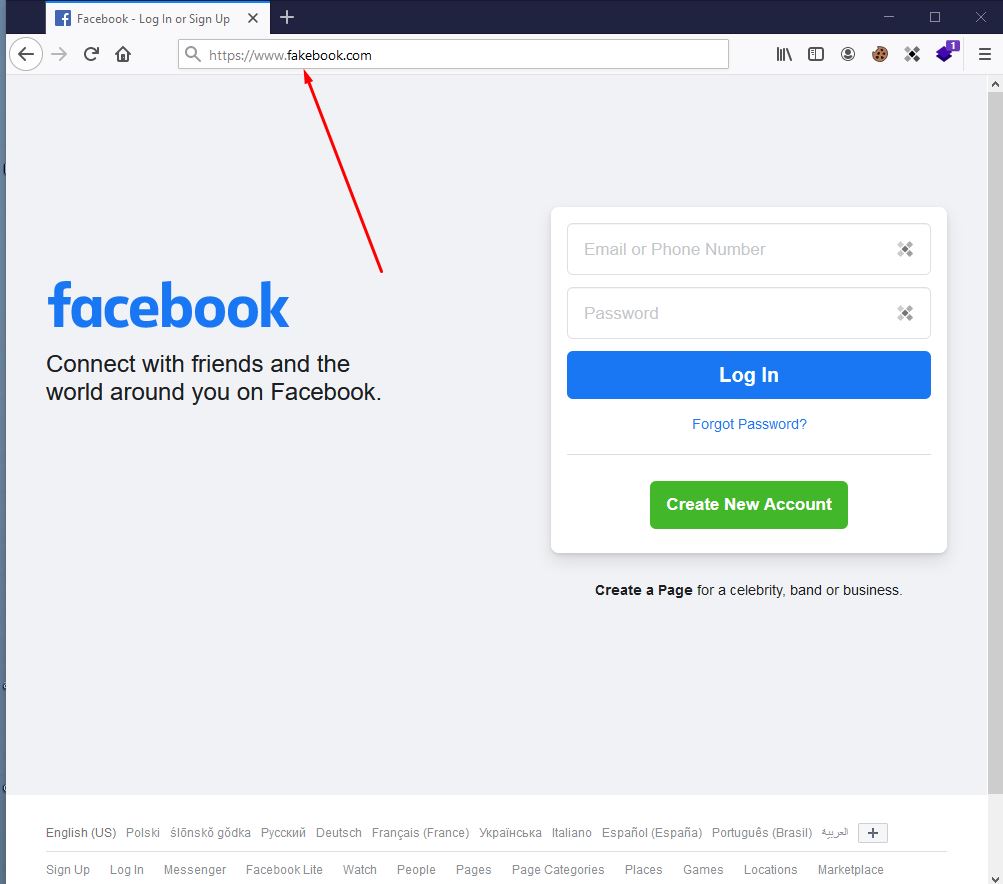

Jak zadbać o bezpieczeństwo konta na Facebooku?

Dlatego też twórcom Action Launcher przyświecało to, aby stworzyć możliwie jak najbardziej zbliżony ekran domowy do wzoru stworzonego przez Google. Efekt jest piorunujący: Action Launcher pozwala nie tylko na wdrożenie daleko idących zmian w wyglądzie interfejsu : docka, głównego menu oraz widoku listy aplikacji, ale oferuje także kilka wyjątkowych funkcji: automatyczne dopasowywanie kolorystyki elementów do wybranej tapety, układanie aplikacji alfabetycznie, a także migawki.

Za ich pomocą będziecie w stanie podejrzeć, co dzieje się na Waszej tablicy na Facebooku bez potrzeby uruchamiania aplikacji do obsługi tej sieci społecznosciowej. Action Launcher zaskakuje użytkownika niezwykle atrakcyjną dla niego funkcją, która pozwala na import pulpitu z innych programów uruchamiających. Załóżmy, że wcześniej korzystaliście np. Wystarczy, że wskażecie opcję importu, a po chwili poczujecie się jak u siebie. Ikony, sposób ich rozmieszczenia, a nawet ustawienia docka oraz listy zostaną dopasowane do możliwości Action Launchera.

Istnieje również wersja Plus, która daje dostęp do bardziej zaawansowanych funkcji programu, ale nie jest droga: kosztuje jedynie 19,99 złotych. Microsoftowi nie udała się ekspansja na rynku mobilnym z urządzeniami Lumia, ale nie oznacza to, że nie tworzy świetnych programów na inne platformy. Również Microsoft Launcher może się naprawdę podobać. Microsoft chce stworzyć interfejs użytkownika, który będzie miał za zadanie zautomatyzować pracę z systemem i ekosystemem własnych programów, także tych desktopowych.

Z naszych obserwacji wynika, że to się udało. Mamy możliwość zrobienia zdjęcia i np.

Te artykuły także cię zainteresują:

Nie można zapomnieć o bardzo atrakcyjnym w odbiorze centrum przełączników wysuwanym od dołu ekranu. Microsoft Launcher daje również dostęp do bardzo estetycznie wykonanej listy zainstalowanych aplikacji z uwzględnieniem sortowania alfabetycznego. Użytkownik może w każdej chwili zmienić domyślny sposób wyświetlania programów z poziomego na pionowy. Do opcji, które w tej nakładce są najważniejsze dojdziemy jednak przesuwając ekran główny w prawo. Znajdziemy tu 3 zakładki - Podsumowanie, Wiadomości i Oś Czasu. Zwłaszcza ta trzecia funkcja jest ciekawa.

Jak sprawdzić, czy ktoś włamał się na twoje konto na Facebooku? Co robić w takim przypadku?

Podsłuchiwanie przy pomocy fałszywego BTSa przypadkowych osób jest w miarę łatwe, ale podsłuchiwanie ściśle określonej osoby nie jest trywialne. Tak naprawdę jedyne sensowne zastosowanie tegoż urządzenia, to tereny nie pokryte zasięgiem żadnego operatora, metro, podziemia itp. W każdym innym wypadku narażamy się na problemy.

Przede wszystkim musimy znać operatora subscribera, którego chcemy podsłuchiwać. Dodatkowo trzeba też powiedzieć o rzeczy najważniejszej — operator na którego częstotliwości będzie działać IMSI catcher bardzo szybko zorientuje się co jest grane i pozna naszą lokalizację.

Wystarczy, że chociaż jeden telefon w zasięgu naszego catchera który z niego nie skorzysta bo np.

Mają za to radiolinie do innych BTSów. Zna sie jej numerki od operatora albo z innych zrodelek. Jaskolki maja tez f. Mirek — Nie no bądźmy poważni, jeśli chodzi o służby, to oni nawet nie potrzebują takiego sprzętu w większości przypadków. No może za wyjątkiem sytuacji gdy nie są znane personalia inwestygowanej osoby lub nie jest znany jej numer — np.

Tak swoją drogą może zaczynam tworzyć jakieś teorie spiskowe, ale w kontekście całego zamieszania wokół działań NSA dziwne działania Nokii nagle zaczęły mieć dla mnie sens. Rozwijali świetny system operacyjny Maemo , który moim zdaniem naprawdę miał szansę zawojować rynkiem. Jedyne czego było mu trzeba to nieco mocniejszy soft procesor MHz z czasów Nokii N to trochę za mało jak na takiego Linuksa i zainteresowanie ze strony deweloperów a o to trudno, gdy sam producent wypuszcza na rynek pojedyncze urządzenia z tym systemem.

Maemo było otwarte w znacznie większym stopniu niż taki Android. W dodatki w doskonały sposób integrowało rozmaite sposoby komunikacji. Nowe konto SIP, GG, Skype czy e-mail po prostu dodawało się w ustawieniach systemowych i od tego czasu wszystkie wiadomości integrowały się z systemem wspólny caller, program do obsługi wiadomości, książka telefoniczna itp. W perspektywie zintegrowanie tego wszystkiego z oprogramowaniem szyfrującym nie powinno być trudne.

Oj, komuś chyba musiał się ten pomysł bardzo nie spodobać…. Atlantis: Część pracowników w czasie wojen wewnętrznych pomiędzy managerami Nokii wyemigrowała z i założyła własną firmę — Jolla. Nie wydaje mi się, by podsłuchiwanie obywateli na masową skalę było w najbliższym czasie możliwe. Może za ileś lat, gdy będzie możliwa analiza milionów rozmów na sekundę przez komputery — być może tak będzie.

Teraz chyba jeszcze nie ma takich możliwości technicznych?

Jak sprawdzić, czy telefon został zhakowany?

A może się mylę…. Nie trzeba koniecznie analizować treści — same metadane dostarczają sporo informacji o delikwencie do tego nie trzeba super maszyn, przez analizę metadanych można wytypować tzw. Ja telefonu na spacery już od dawna nie zabieram, w pracy zastępuje mi jedynie zegarek. Choć kiedyś było zupełnie inaczej, nie mając go przy sobie czułem się jak bez ręki czasy szkolne. A ja, jak miałem swojego pierwszego Alcatela, to jak mi zadzwonił na ulicy, to się ludzie oglądali. Z tego co czytałem to NSA ma w Polsce, gdzieś na granicy z Kaliningradem bazę i mogą stamtąd podsłuchiwać wszystkie rozmowy telefoniczne w promieniu km.

Informacja pojawiła się kilka dni temu na jakimś dużym portalu.

Bezpieczny dom – 5 sposobów na ochronę przed włamaniem

Żaden ze sposobów który podaliście nie pasuje do tego. Te instalację rząd USA ma w wielu krajach, są tam silne anteny, też takie charakterystyczne kuliste budynki…Być może NSA ma dostęp do tego co zbiera google-car, raczej na pewno ma, może im to w jakiś sposób ułatwia podsłuchy, praktycznie nie ma szans się przed tym ochronić w kraju jak Polska która zawsze gorliwie współpracuje vide więzienia CIA , tak że my tu jesteśmy jak w Big Brother i czas przywyknąć.

Jakbyś częściej czytał branżówke to byłbyś świadom tego że temat poruszany był dziesiątki razy. Mowa o Echelon. Pozdrawiam ;. Ja od kad mam telefon zawsze wylaczam wszystko czego nie uzywam, czy to wifi, niebieski zab czy cokolwiek innego. Raz, ze jest to duza oszczednosc energii znajomi mi sie dziwia, ze mi ponad tydzien bateria trzyma, kiedy im ten sam model telefonu trzyma 3 dni.

Dwa, ze jest bezpieczniej. Po co komu przez 2 dni wlaczone wifi ktore bedzie nie uzywane? Tego nie rozumiem. Ale poza tym, jesli chodzi o samo bezpieczenstwo, to nie bede kolejny raz poruszac tego tematu, no ale bez przesady, wiekszosc postow tutaj o bezpieczenstwie jest przesadzona. A wychodzi z tego tyle, ze i tak prawie nikt nie jest poszkodowany, nigdy, bo po prostu nie sa celem zadnego ataku… Wiec po co to wszystko?

Jeśli to rzeczywiście tak trywialnie działa to jestem zniesmaczony. Dlaczego urządzenia nie porównują adresów MAC przed nawiązaniem połączenia? Można wiedzieć, czy typowy Android informuje w jakiś sposób o nie szyfrowanym GSM, a jeżeli nie, to co zrobić, aby informował? Panowie, ciekawy artykuł, ale zapomnieliście o jeszcze jednym sposobie podsłuchu i chyba jednym z najniebezpieczniejszych jaki się zapowiada a mianowicie na zwykłym… sniffingu pakietów i to już na warstwie fizycznej wzwyż.

Temat był poruszany w temacie komórkowego masowego DDoS za pomocą kilku Motek. Tak więc działa to w zasadzie jak transparent proxy i trudno wyobrazić sobie detekcję takiego delikwenta bo pracuje, jeśli chcemy, całkowicie pasywnie. Co do przeciwdziałań to warto wspomnieć o zaopatrzeniu się m. Jak sasiad tez przyjdzie… to znaczy ze jestes podsluchiwany. Ja nie wiem jak skonfigurować VPNa więc cały czas przez telefon pi…le bez sensu; niech podsłuchują, niech zapisują, niech im te serwery się roz….

Soliusz Nie sprawdza mac ponieważ mac ap może być inny, np jeśli zarejestrujesz się w sieci mc.. Młode pokolenie zostało nauczone posiadania telefonu o każdej porze dnia i nocy, ciągłego używania go, a bez internetu młode pokolenie nie funkcjonuje. Nie ma się co dziwić, że służby w każdym kraju skwapliwie z tego korzystają. Zbierają informacje, nie oznacza to że z nich korzystają. Tego chcecie młodzi? Ja używam telefonu jak go potrzebuję, ale nie mam w nim aparatu fotograficznego bo takowy posiadam osobno jako lustrzankę, z internetu korzystam z komputera a nie z telefonu.