Często prywatne lub służbowe telefony komórkowe zawierają ważne informacje biznesowe, które chętnie zostaną skradzione i sprzedane konkurencji. Również partner lub partnerka może znaleźć jednoznaczne dowody zdrady na naszych urządzeniach mobilnych. Nierzadko smartfony zamożnych osób także stają się furtką do ich kont bankowych czy portali społecznościowych. Jak usunąć szpiega z telefonu? Osoby na ważnych stanowiskach rządowych, pracownicy sektora naukowego, dziennikarze i sędziowie również często padają ofiarami podsłuchów między innymi za pośrednictwem ich telefonów.

Jest kilka sygnałów wskazujących na to, że nasz smartfon jest monitorowany. Nie są one na pierwszy rzut oka łatwo zauważalne, ale jeśli wiedzieć, gdzie szukać, można niemal jednoznacznie i w stu procentach stwierdzić, czy jesteśmy podsłuchiwani za pomocą naszego urządzenia. Poniżej opisujemy 10 oznak działań aplikacji szpiegujących:. Jeśli nagle zaczyna nam brakować pakietu danych, który zawsze wykupywaliście u swojego operatora sieci komórkowej, a korzystanie z usług internetowych nie uległo zmianie, może to być oznaka tego, że ktoś zainstalował na naszym telefonie aplikację szpiegującą.

Takie programy, zwłaszcza te niskiej jakości, zużywają dużą część transferu danych, wysyłając zebrane na naszej komórce informacje. Poza standardowymi połączeniami przychodzącymi, SMS-ami oraz innymi powiadomieniami, które wybudzają telefon i zawiadamiają nas dźwiękiem lub wibracją, ekran komórki nie powinien zapalać się w momencie, kiedy jest wyłączony.

Również dźwięki powiadomień, które później nie pojawiają się na wyświetlaczu, powinny zapalić naszą czerwoną lampkę ostrzegawczą. Jeśli telefon ponownie się uruchamia bez żadnego powodu, może to być bezpośrednia oznaka tego, że ktoś ma zdalny dostęp do urządzenia. A jeśli ktoś może zdalnie zrestartować telefon, to z pewnością nie będzie to jedyna czynność, którą potrafi zrobić z naszym smartfonem.

On, ona, telefon. Czyli porady na cyfrowe zdrady

W przeszłości sieci komórkowe nie zawsze były stabilne, co często powodowało niepożądane dźwięki podczas połączeń. Obecnie sytuacja radykalnie się zmieniła i niemal zawsze i wszędzie możemy cieszyć się stabilnym łączem. Dlatego dziwne dźwięki lub głosy pojawiające się podczas rozmów nie są normalną praktyką przy połączeniach telefonicznych. Jeśli słyszymy kogoś w tle, a jesteśmy pewni, że obok naszego rozmówcy nikogo nie ma, to może to świadczyć tylko o jednym — rozmowa jest podsłuchiwana lub nagrywana.

Otrzymujecie dziwne wiadomości tekstowe? Zazwyczaj tego typu powiadomienia z ciągiem różnych znaków, cyfr i liter świadczą o działającej na naszym telefonie aplikacji szpiegującej. Świadczy to o tym, że aplikacja nie działa poprawnie i próbuje o tym zasygnalizować.

On, ona, telefon. Czyli porady na cyfrowe zdrady - Bringing Privacy Back

Logiczną oznaką zainstalowanego złośliwego oprogramowania jest niespodziewane obniżenie żywotności baterii. Tego typu aplikacje monitorują wszystkie aktywności na telefonie i wysyłają raporty na odpowiednie serwery. W dodatku do zużycia pakietu danych, jeśli bateria w smartfonie trzyma coraz krócej, jest duża szansa, że nie jest zepsuta, a na telefonie zainstalowane zostało oprogramowanie szpiegujące.

Nagrywanie rozmów i obrazu z kamery zabiera dużą cześć naładowanej baterii. Jeśli te czynności znacząco poprawią wyniki, można być pewnym, że na naszym telefonie w tle działa złośliwe oprogramowanie. Jest to najmniej oczywisty sygnał, ponieważ temperatura akumulatora może się zmieniać z szeregu innych aspektów technicznych. Jednakże, jeśli wcześniej nie mieliśmy do czynienia z tego typu zjawiskiem, a podczas gwałtownej zmiany temperatury baterii telefon nie jest przez nas w żadem sposób używany, świadczy to o aktywności aplikacji szpiegującej, która przekazuje zebrane informacje.

Analogicznie do komputerów, które przed wyłączeniem muszą zamknąć wszystkie procesy, telefony komórkowe postępują według tej samej procedury — smartfon musi zamknąć wszystkie działające aplikacje przed całkowitym wyłączeniem. W związku z tym czas wyłączenia może się wydłużyć, jeśli telefon będzie musiał skończyć przesyłanie danych zainicjowane przez aplikację szpiegującą. Aczkolwiek dłuższy czas zamykania również może być spowodowany naszą aktywnością na telefonie.

- Łatwy sposób na spy na temat aktywności iPhone 4?

- Najlepsza aplikacja do monitorowania do wiadomości tekstowych Spy na innym telefonie z Androidem.

- SpyONE- Monitoring i Kontrola Telefonu | Zainstaluj już dziś.

- Najlepsze darmowe aplikacje szpiegowskie na Androida.

Jeśli przed wyłączeniem korzystaliśmy z kilku aplikacji, przed chwilą skończyliśmy połączenie lub wysłaliśmy SMS, smartfon musi zapisać nowe wygenerowane dane zanim zostanie całkowicie wyłączony. Bardziej jednoznaczną sytuacją jest, kiedy pojawiają się trudności z wyłączeniem telefonu. Oznacza to, że bezpieczeństwo smartfona jest zagrożone. Standardowo aplikacje szpiegujące działają w tle i mogą przeciwdziałać całkowitemu wyłączeniu telefonu komórkowego.

Dodatkowo, jeśli po wyłączeniu ekran nadal delikatnie się świeci, co nie zawsze można zauważyć od razu, oznacza to, że urządzenie zostało zainfekowane. Nowoczesne telefony komórkowe mają nie tylko bardzo wydajne oprogramowanie, ale i komponenty techniczne. Bez trudu mogą się uporać z wielozadaniowością. Gwałtowne obniżenie wydajności smartfona jest oznaką jego zdalnego kontrolowania i monitorowania. Rynek aplikacji podsłuchowych staje się coraz większy. Wszystkie te aplikacje potrafią nagrywać rozmowy, otoczenie, ekran urządzenia oraz zapisywać SMS-y i wiadomości z różnych komunikatorów, a także inne dane użytkowników.

Takie oprogramowanie potrafi nawet wykradać hasła, inicjować podgląd z kamery telefonu i ciągle śledzić lokalizację urządzenia za pomocą sieci GPS lub BTS. Usunięcia złośliwego oprogramowania szpiegującego z telefonów w zdecydowanej większości przypadków będzie trudne w warunkach domowych. Jeśli jesteśmy posiadaczem smartfona na Androidzie , to możemy sprawdzić, czy na telefonie została zainstalowana aplikacja z podsłuchem.

W tym miejscu znajdziemy nazwy i opis wszystkich aplikacji. Musimy wyszukać takie wyrazy jak spy, monitor, stealth, track czy trojan. Jeśli tego typu aplikacje szpiegujące zostaną odkryte, trzeba niezwłocznie je usunąć z naszego telefonu. Jeśli nie jesteśmy pewni, czy na naszym urządzeniu znajduje się złośliwe oprogramowanie, najlepszym sposobem, który rozwieje wszelkie wątpliwości, jest pomoc ekspertów.

- Możesz szpiegować stronę dla dzieci na Facebooku bez dotykania ich telefonu?

- Porozmawiaj z Ekspertem.

- Blog o aplikacjach szpiegowskich, podsłuchach i wiele więcej.

- Android Telefon GPS Tracker za darmo online.

Szybko i skutecznie wykryją wszystkie niepożądane aplikacje monitorujące aktywność użytkownika. W przyszłości, po zlokalizowaniu i usunięciu złośliwego oprogramowania, można zablokować aplikacje z nieznanego źródła, czyli te, które nie będą zainstalowane bezpośrednio z Google Play Store:. Uniemożliwi to instalowanie aplikacji spoza Google Play Store.

Warto zauważyć, że nie pomoże to ochronić się przed najlepszym oprogramowaniem szpiegującym, natomiast aplikacje gorszej jakości z pewnością będą zablokowane. Już zainstalowanych na urządzeniu złośliwych programów zazwyczaj nie da się w żaden sposób usunąć samemu.

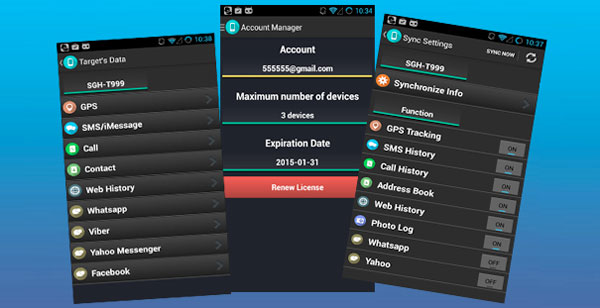

Instrukcja obsługi oprogramowania śledzącego CellSpy

W takich przypadkach najlepszym rozwiązaniem będzie zwrócenie się do ekspertów z zakresu ekspertyz informatycznych i odzyskiwania danych. Posiadają oni odpowiednie narzędzia oraz niezbędne w tego typu sytuacjach doświadczenie.

Warto jednak pamiętać, że przewrócenie takich ustawień poskutkuje całkowitym usunięciem wszystkich danych z telefonu bez możliwości ich późniejszego odzyskiwania. Pozwala on na obejście zabezpieczeń Apple i zmodyfikowanie pozwoleń dla aplikacji, żeby całkowicie przejąć kontrolę nad urządzeniem. Jednak takie aplikacje, jak mSpy są dostępne bezpośrednio w AppStore i nie potrzebują jailbreaku.

Bardziej szczegółowo możesz dowiedzieć się, co dana osoba robi na telefonach z Androidem i urządzeniach iOS. Na urządzeniach z Androidem i iOS możesz śledzić wiele danych, takich jak historia połączeń, wiadomości i rzeczywista lokalizacja geograficzna oraz inne komunikaty oprogramowania społecznościowego. Gdy chcesz monitorować smartfon, może wystąpić kilka sytuacji. Przypuśćmy, że uważasz, że Twój partner jest niewierny i chcesz wiedzieć, czy Twój partner Cię oszukał.

W erze cyfrowej najłatwiejszym sposobem jest sprawdzenie, czy utrzymuje z nią kontakt. Podobnie załóżmy, że jesteś właścicielem firmy. W takim przypadku CellSpy zapewnia, że Twoi pracownicy nie ujawnili tajemnic firmy innym osobom. Możesz również wiedzieć, czy pracownicy używają telefonów służbowych do innych celów. Wyjątkowość CellSpy polega na tym, że jest całkowicie niezawodny i potężny. Osoba monitorowana nie będzie wiedziała, że jej smartfon jest śledzony. Dzięki aplikacji CellSpy możesz monitorować wiele treści, takich jak wiadomości, dzienniki połączeń, wiadomości WhatsApp, wiadomości na Instagramie, lokalizacje oparte na GPS, e-maile itp.

Możesz także uzyskać dostęp do zdjęć i filmów przechowywanych na urządzeniu. Wystarczy, że druga strona ma dobre połączenie sieciowe. Dlatego CellSpy jest idealnym rozwiązaniem do monitorowania telefonów komórkowych. Dzięki pełnemu wsparciu programistów masz dobry powód, aby polegać na tej usłudze oprogramowania.

Instalując CellSpy na telefonie komórkowym swojego dziecka, możesz dokładnie zobaczyć, co robi iz kim rozmawia w mediach społecznościowych i telefonach komórkowych. Możesz także śledzić lokalizację swojego telefonu.